|

Общие новости | Подборка за 28 октября 2011 г. 00:00:00

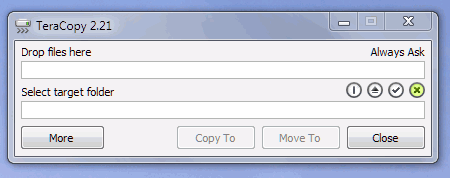

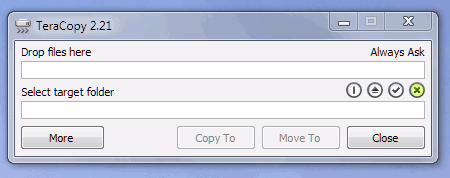

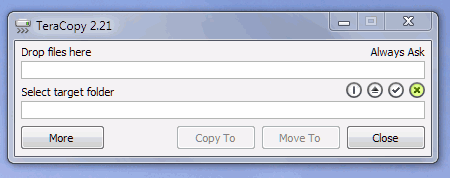

- небольшая бесплатная программа, разработанная специально для повышения удобства и скорости копирования данных с одного источника на другой. Повышение скорости обеспечивается за счет использования специальных буферов данных. Также TeraCopy позволяет останавливать/восстанавливать копирование информации, повторять попытки записи при обнаружении ошибок или пропускать обработку отдельных файлов. Ведется интерактивный список задач, плюс TeraCopy интегрируется в контекстное меню Проводника.

В новой версии добавлен экспорт списка файлов в HTML и CSV [в Pro-версии], обновлен графический интерфейс, добавлены новые опции, исправлены ошибки. Подробности читать . Забирать TeraCopy v.2.22 с (1,7 МБ, Freeware, Windows All).

- небольшая бесплатная программа, разработанная специально для повышения удобства и скорости копирования данных с одного источника на другой. Повышение скорости обеспечивается за счет использования специальных буферов данных. Также TeraCopy позволяет останавливать/восстанавливать копирование информации, повторять попытки записи при обнаружении ошибок или пропускать обработку отдельных файлов. Ведется интерактивный список задач, плюс TeraCopy интегрируется в контекстное меню Проводника.

В новой версии добавлен экспорт списка файлов в HTML и CSV [в Pro-версии], обновлен графический интерфейс, добавлены новые опции, исправлены ошибки. Подробности читать . Забирать TeraCopy v.2.22 с (1,7 МБ, Freeware, Windows All).

- небольшая бесплатная программа, разработанная специально для повышения удобства и скорости копирования данных с одного источника на другой. Повышение скорости обеспечивается за счет использования специальных буферов данных. Также TeraCopy позволяет останавливать/восстанавливать копирование информации, повторять попытки записи при обнаружении ошибок или пропускать обработку отдельных файлов. Ведется интерактивный список задач, плюс TeraCopy интегрируется в контекстное меню Проводника.

В новой версии добавлен экспорт списка файлов в HTML и CSV [в Pro-версии], обновлен графический интерфейс, добавлены новые опции, исправлены ошибки. Подробности читать . Забирать TeraCopy v.2.22 с (1,7 МБ, Freeware, Windows All).

- небольшая бесплатная программа, разработанная специально для повышения удобства и скорости копирования данных с одного источника на другой. Повышение скорости обеспечивается за счет использования специальных буферов данных. Также TeraCopy позволяет останавливать/восстанавливать копирование информации, повторять попытки записи при обнаружении ошибок или пропускать обработку отдельных файлов. Ведется интерактивный список задач, плюс TeraCopy интегрируется в контекстное меню Проводника.

В новой версии добавлен экспорт списка файлов в HTML и CSV [в Pro-версии], обновлен графический интерфейс, добавлены новые опции, исправлены ошибки. Подробности читать . Забирать TeraCopy v.2.22 с (1,7 МБ, Freeware, Windows All).

- небольшая бесплатная программа, разработанная специально для повышения удобства и скорости копирования данных с одного источника на другой. Повышение скорости обеспечивается за счет использования специальных буферов данных. Также TeraCopy позволяет останавливать/восстанавливать копирование информации, повторять попытки записи при обнаружении ошибок или пропускать обработку отдельных файлов. Ведется интерактивный список задач, плюс TeraCopy интегрируется в контекстное меню Проводника.

В новой версии добавлен экспорт списка файлов в HTML и CSV [в Pro-версии], обновлен графический интерфейс, добавлены новые опции, исправлены ошибки. Подробности читать . Забирать TeraCopy v.2.22 с (1,7 МБ, Freeware, Windows All).

- небольшая бесплатная программа, разработанная специально для повышения удобства и скорости копирования данных с одного источника на другой. Повышение скорости обеспечивается за счет использования специальных буферов данных. Также TeraCopy позволяет останавливать/восстанавливать копирование информации, повторять попытки записи при обнаружении ошибок или пропускать обработку отдельных файлов. Ведется интерактивный список задач, плюс TeraCopy интегрируется в контекстное меню Проводника.

В новой версии добавлен экспорт списка файлов в HTML и CSV [в Pro-версии], обновлен графический интерфейс, добавлены новые опции, исправлены ошибки. Подробности читать . Забирать TeraCopy v.2.22 с (1,7 МБ, Freeware, Windows All).

- небольшая бесплатная программа, разработанная специально для повышения удобства и скорости копирования данных с одного источника на другой. Повышение скорости обеспечивается за счет использования специальных буферов данных. Также TeraCopy позволяет останавливать/восстанавливать копирование информации, повторять попытки записи при обнаружении ошибок или пропускать обработку отдельных файлов. Ведется интерактивный список задач, плюс TeraCopy интегрируется в контекстное меню Проводника.

В новой версии добавлен экспорт списка файлов в HTML и CSV [в Pro-версии], обновлен графический интерфейс, добавлены новые опции, исправлены ошибки. Подробности читать . Забирать TeraCopy v.2.22 с (1,7 МБ, Freeware, Windows All).

- небольшая бесплатная программа, разработанная специально для повышения удобства и скорости копирования данных с одного источника на другой. Повышение скорости обеспечивается за счет использования специальных буферов данных. Также TeraCopy позволяет останавливать/восстанавливать копирование информации, повторять попытки записи при обнаружении ошибок или пропускать обработку отдельных файлов. Ведется интерактивный список задач, плюс TeraCopy интегрируется в контекстное меню Проводника.

В новой версии добавлен экспорт списка файлов в HTML и CSV [в Pro-версии], обновлен графический интерфейс, добавлены новые опции, исправлены ошибки. Подробности читать . Забирать TeraCopy v.2.22 с (1,7 МБ, Freeware, Windows All).

- небольшая бесплатная программа, разработанная специально для повышения удобства и скорости копирования данных с одного источника на другой. Повышение скорости обеспечивается за счет использования специальных буферов данных. Также TeraCopy позволяет останавливать/восстанавливать копирование информации, повторять попытки записи при обнаружении ошибок или пропускать обработку отдельных файлов. Ведется интерактивный список задач, плюс TeraCopy интегрируется в контекстное меню Проводника.

В новой версии добавлен экспорт списка файлов в HTML и CSV [в Pro-версии], обновлен графический интерфейс, добавлены новые опции, исправлены ошибки. Подробности читать . Забирать TeraCopy v.2.22 с (1,7 МБ, Freeware, Windows All).

- небольшая бесплатная программа, разработанная специально для повышения удобства и скорости копирования данных с одного источника на другой. Повышение скорости обеспечивается за счет использования специальных буферов данных. Также TeraCopy позволяет останавливать/восстанавливать копирование информации, повторять попытки записи при обнаружении ошибок или пропускать обработку отдельных файлов. Ведется интерактивный список задач, плюс TeraCopy интегрируется в контекстное меню Проводника.

В новой версии добавлен экспорт списка файлов в HTML и CSV [в Pro-версии], обновлен графический интерфейс, добавлены новые опции, исправлены ошибки. Подробности читать . Забирать TeraCopy v.2.22 с (1,7 МБ, Freeware, Windows All).

- небольшая бесплатная программа, разработанная специально для повышения удобства и скорости копирования данных с одного источника на другой. Повышение скорости обеспечивается за счет использования специальных буферов данных. Также TeraCopy позволяет останавливать/восстанавливать копирование информации, повторять попытки записи при обнаружении ошибок или пропускать обработку отдельных файлов. Ведется интерактивный список задач, плюс TeraCopy интегрируется в контекстное меню Проводника.

В новой версии добавлен экспорт списка файлов в HTML и CSV [в Pro-версии], обновлен графический интерфейс, добавлены новые опции, исправлены ошибки. Подробности читать . Забирать TeraCopy v.2.22 с (1,7 МБ, Freeware, Windows All).

- сборник кодеков, которые могут вам пригодиться для просмотра для различного видео под операционными системами Vista/Windows 7 32/64-bits. Если у вас уже была установлена более ранняя версия данного сборника, удалите ее перед установкой этого релиза.

Загрузить сборники можно по следующим адресам (Freeware):

- сборник кодеков, которые могут вам пригодиться для просмотра для различного видео под операционными системами Vista/Windows 7 32/64-bits. Если у вас уже была установлена более ранняя версия данного сборника, удалите ее перед установкой этого релиза.

Загрузить сборники можно по следующим адресам (Freeware):

- сборник кодеков, которые могут вам пригодиться для просмотра для различного видео под операционными системами Vista/Windows 7 32/64-bits. Если у вас уже была установлена более ранняя версия данного сборника, удалите ее перед установкой этого релиза.

Загрузить сборники можно по следующим адресам (Freeware):

- сборник кодеков, которые могут вам пригодиться для просмотра для различного видео под операционными системами Vista/Windows 7 32/64-bits. Если у вас уже была установлена более ранняя версия данного сборника, удалите ее перед установкой этого релиза.

Загрузить сборники можно по следующим адресам (Freeware):

- сборник кодеков, которые могут вам пригодиться для просмотра для различного видео под операционными системами Vista/Windows 7 32/64-bits. Если у вас уже была установлена более ранняя версия данного сборника, удалите ее перед установкой этого релиза.

Загрузить сборники можно по следующим адресам (Freeware):

- сборник кодеков, которые могут вам пригодиться для просмотра для различного видео под операционными системами Vista/Windows 7 32/64-bits. Если у вас уже была установлена более ранняя версия данного сборника, удалите ее перед установкой этого релиза.

Загрузить сборники можно по следующим адресам (Freeware):

- сборник кодеков, которые могут вам пригодиться для просмотра для различного видео под операционными системами Vista/Windows 7 32/64-bits. Если у вас уже была установлена более ранняя версия данного сборника, удалите ее перед установкой этого релиза.

Загрузить сборники можно по следующим адресам (Freeware):

- сборник кодеков, которые могут вам пригодиться для просмотра для различного видео под операционными системами Vista/Windows 7 32/64-bits. Если у вас уже была установлена более ранняя версия данного сборника, удалите ее перед установкой этого релиза.

Загрузить сборники можно по следующим адресам (Freeware):

- сборник кодеков, которые могут вам пригодиться для просмотра для различного видео под операционными системами Vista/Windows 7 32/64-bits. Если у вас уже была установлена более ранняя версия данного сборника, удалите ее перед установкой этого релиза.

Загрузить сборники можно по следующим адресам (Freeware):

- сборник кодеков, которые могут вам пригодиться для просмотра для различного видео под операционными системами Vista/Windows 7 32/64-bits. Если у вас уже была установлена более ранняя версия данного сборника, удалите ее перед установкой этого релиза.

Загрузить сборники можно по следующим адресам (Freeware):

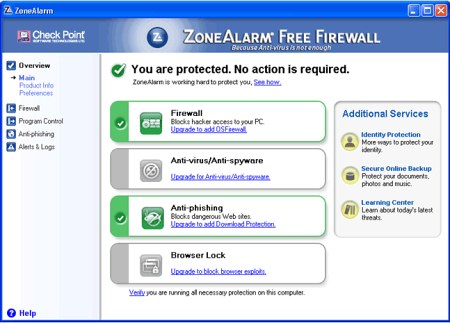

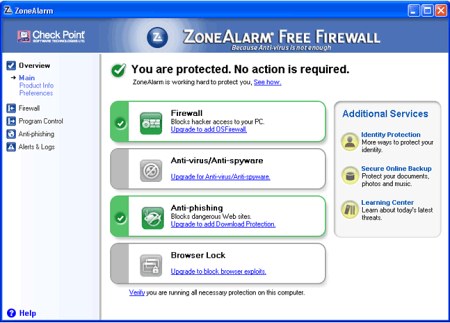

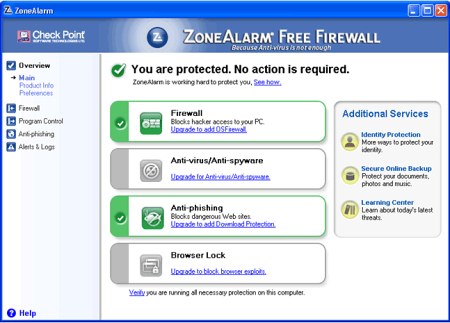

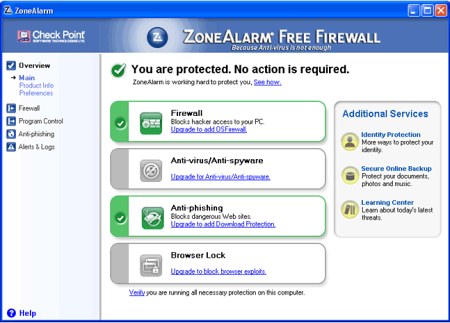

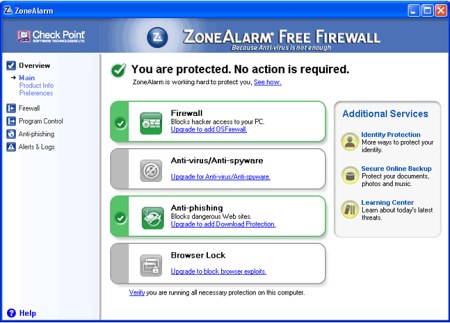

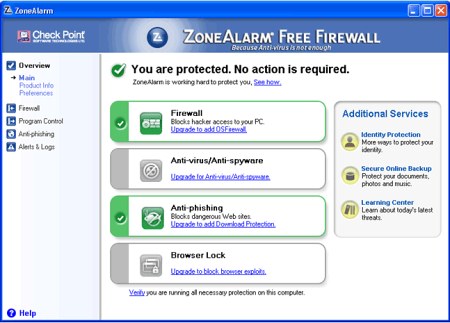

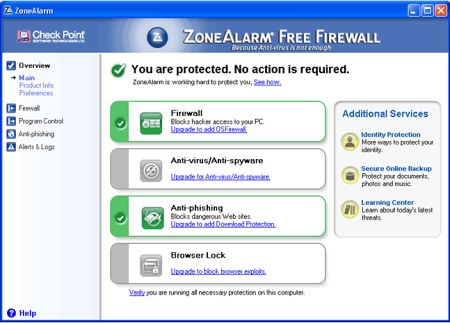

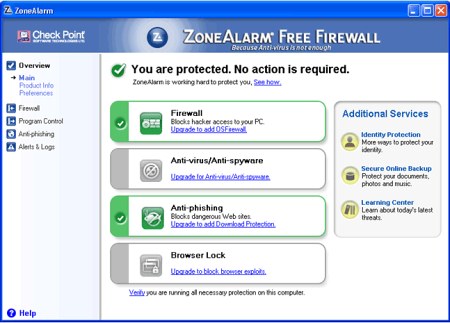

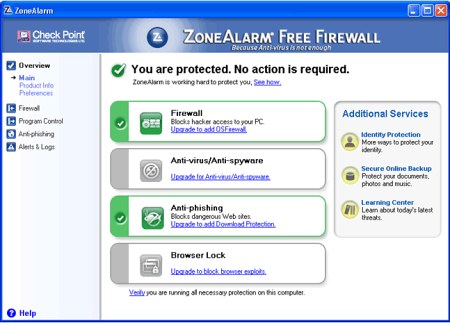

Вышла новая версия , мощного, но в то же время удобного и простого в освоении брандмауэра, способного решать проблемы безопасности вашего ПК при работе в локальной сети или Web, включая беспроводные сети. Программа имеют гибкие настройки правил. Кроме имеющихся 6 дефолтных (по 3 на каждую из зон Local/Internet) пользователь может настраивать уровни безопасности самостоятельно. Удобно реализован фильтр приложений (аксесс-лист), позволяющий устанавливать права для каждой программы, рвущейся на свободу. ZoneAlarm поддерживает проверку цифровой подписи, ведет подробный лог-файл событий и имеет средства для его анализа, с последующей выдачей текстовой и графической информации. Имеется возможность мгновенной автоматической или ручной блокировки доступа приложений к интернет, а также автоматическая проверка вложений электронной почты. В программе реализован настраиваемый контроль cookies, блокирующий передачу персональной информации о пользователе на Web-сайты. Функция блокировки рекламных баннеров и всплывающих окон позволяет избавиться от надоедливой рекламы, что чувствительно ускоряет скорость загрузки страниц в WWW. Вышла новая версия , мощного, но в то же время удобного и простого в освоении брандмауэра, способного решать проблемы безопасности вашего ПК при работе в локальной сети или Web, включая беспроводные сети. Программа имеют гибкие настройки правил. Кроме имеющихся 6 дефолтных (по 3 на каждую из зон Local/Internet) пользователь может настраивать уровни безопасности самостоятельно. Удобно реализован фильтр приложений (аксесс-лист), позволяющий устанавливать права для каждой программы, рвущейся на свободу. ZoneAlarm поддерживает проверку цифровой подписи, ведет подробный лог-файл событий и имеет средства для его анализа, с последующей выдачей текстовой и графической информации. Имеется возможность мгновенной автоматической или ручной блокировки доступа приложений к интернет, а также автоматическая проверка вложений электронной почты. В программе реализован настраиваемый контроль cookies, блокирующий передачу персональной информации о пользователе на Web-сайты. Функция блокировки рекламных баннеров и всплывающих окон позволяет избавиться от надоедливой рекламы, что чувствительно ускоряет скорость загрузки страниц в WWW.  Скачать ZoneAlarm Free v.10.1.056.000 можно по (44,8 МБ, Freeware, Windows All).

Вышла новая версия , мощного, но в то же время удобного и простого в освоении брандмауэра, способного решать проблемы безопасности вашего ПК при работе в локальной сети или Web, включая беспроводные сети. Программа имеют гибкие настройки правил. Кроме имеющихся 6 дефолтных (по 3 на каждую из зон Local/Internet) пользователь может настраивать уровни безопасности самостоятельно. Удобно реализован фильтр приложений (аксесс-лист), позволяющий устанавливать права для каждой программы, рвущейся на свободу. ZoneAlarm поддерживает проверку цифровой подписи, ведет подробный лог-файл событий и имеет средства для его анализа, с последующей выдачей текстовой и графической информации. Имеется возможность мгновенной автоматической или ручной блокировки доступа приложений к интернет, а также автоматическая проверка вложений электронной почты. В программе реализован настраиваемый контроль cookies, блокирующий передачу персональной информации о пользователе на Web-сайты. Функция блокировки рекламных баннеров и всплывающих окон позволяет избавиться от надоедливой рекламы, что чувствительно ускоряет скорость загрузки страниц в WWW. Вышла новая версия , мощного, но в то же время удобного и простого в освоении брандмауэра, способного решать проблемы безопасности вашего ПК при работе в локальной сети или Web, включая беспроводные сети. Программа имеют гибкие настройки правил. Кроме имеющихся 6 дефолтных (по 3 на каждую из зон Local/Internet) пользователь может настраивать уровни безопасности самостоятельно. Удобно реализован фильтр приложений (аксесс-лист), позволяющий устанавливать права для каждой программы, рвущейся на свободу. ZoneAlarm поддерживает проверку цифровой подписи, ведет подробный лог-файл событий и имеет средства для его анализа, с последующей выдачей текстовой и графической информации. Имеется возможность мгновенной автоматической или ручной блокировки доступа приложений к интернет, а также автоматическая проверка вложений электронной почты. В программе реализован настраиваемый контроль cookies, блокирующий передачу персональной информации о пользователе на Web-сайты. Функция блокировки рекламных баннеров и всплывающих окон позволяет избавиться от надоедливой рекламы, что чувствительно ускоряет скорость загрузки страниц в WWW.  Скачать ZoneAlarm Free v.10.1.056.000 можно по (44,8 МБ, Freeware, Windows All).

Вышла новая версия , мощного, но в то же время удобного и простого в освоении брандмауэра, способного решать проблемы безопасности вашего ПК при работе в локальной сети или Web, включая беспроводные сети. Программа имеют гибкие настройки правил. Кроме имеющихся 6 дефолтных (по 3 на каждую из зон Local/Internet) пользователь может настраивать уровни безопасности самостоятельно. Удобно реализован фильтр приложений (аксесс-лист), позволяющий устанавливать права для каждой программы, рвущейся на свободу. ZoneAlarm поддерживает проверку цифровой подписи, ведет подробный лог-файл событий и имеет средства для его анализа, с последующей выдачей текстовой и графической информации. Имеется возможность мгновенной автоматической или ручной блокировки доступа приложений к интернет, а также автоматическая проверка вложений электронной почты. В программе реализован настраиваемый контроль cookies, блокирующий передачу персональной информации о пользователе на Web-сайты. Функция блокировки рекламных баннеров и всплывающих окон позволяет избавиться от надоедливой рекламы, что чувствительно ускоряет скорость загрузки страниц в WWW. Вышла новая версия , мощного, но в то же время удобного и простого в освоении брандмауэра, способного решать проблемы безопасности вашего ПК при работе в локальной сети или Web, включая беспроводные сети. Программа имеют гибкие настройки правил. Кроме имеющихся 6 дефолтных (по 3 на каждую из зон Local/Internet) пользователь может настраивать уровни безопасности самостоятельно. Удобно реализован фильтр приложений (аксесс-лист), позволяющий устанавливать права для каждой программы, рвущейся на свободу. ZoneAlarm поддерживает проверку цифровой подписи, ведет подробный лог-файл событий и имеет средства для его анализа, с последующей выдачей текстовой и графической информации. Имеется возможность мгновенной автоматической или ручной блокировки доступа приложений к интернет, а также автоматическая проверка вложений электронной почты. В программе реализован настраиваемый контроль cookies, блокирующий передачу персональной информации о пользователе на Web-сайты. Функция блокировки рекламных баннеров и всплывающих окон позволяет избавиться от надоедливой рекламы, что чувствительно ускоряет скорость загрузки страниц в WWW.  Скачать ZoneAlarm Free v.10.1.056.000 можно по (44,8 МБ, Freeware, Windows All).

Вышла новая версия , мощного, но в то же время удобного и простого в освоении брандмауэра, способного решать проблемы безопасности вашего ПК при работе в локальной сети или Web, включая беспроводные сети. Программа имеют гибкие настройки правил. Кроме имеющихся 6 дефолтных (по 3 на каждую из зон Local/Internet) пользователь может настраивать уровни безопасности самостоятельно. Удобно реализован фильтр приложений (аксесс-лист), позволяющий устанавливать права для каждой программы, рвущейся на свободу. ZoneAlarm поддерживает проверку цифровой подписи, ведет подробный лог-файл событий и имеет средства для его анализа, с последующей выдачей текстовой и графической информации. Имеется возможность мгновенной автоматической или ручной блокировки доступа приложений к интернет, а также автоматическая проверка вложений электронной почты. В программе реализован настраиваемый контроль cookies, блокирующий передачу персональной информации о пользователе на Web-сайты. Функция блокировки рекламных баннеров и всплывающих окон позволяет избавиться от надоедливой рекламы, что чувствительно ускоряет скорость загрузки страниц в WWW. Вышла новая версия , мощного, но в то же время удобного и простого в освоении брандмауэра, способного решать проблемы безопасности вашего ПК при работе в локальной сети или Web, включая беспроводные сети. Программа имеют гибкие настройки правил. Кроме имеющихся 6 дефолтных (по 3 на каждую из зон Local/Internet) пользователь может настраивать уровни безопасности самостоятельно. Удобно реализован фильтр приложений (аксесс-лист), позволяющий устанавливать права для каждой программы, рвущейся на свободу. ZoneAlarm поддерживает проверку цифровой подписи, ведет подробный лог-файл событий и имеет средства для его анализа, с последующей выдачей текстовой и графической информации. Имеется возможность мгновенной автоматической или ручной блокировки доступа приложений к интернет, а также автоматическая проверка вложений электронной почты. В программе реализован настраиваемый контроль cookies, блокирующий передачу персональной информации о пользователе на Web-сайты. Функция блокировки рекламных баннеров и всплывающих окон позволяет избавиться от надоедливой рекламы, что чувствительно ускоряет скорость загрузки страниц в WWW.  Скачать ZoneAlarm Free v.10.1.056.000 можно по (44,8 МБ, Freeware, Windows All).

Вышла новая версия , мощного, но в то же время удобного и простого в освоении брандмауэра, способного решать проблемы безопасности вашего ПК при работе в локальной сети или Web, включая беспроводные сети. Программа имеют гибкие настройки правил. Кроме имеющихся 6 дефолтных (по 3 на каждую из зон Local/Internet) пользователь может настраивать уровни безопасности самостоятельно. Удобно реализован фильтр приложений (аксесс-лист), позволяющий устанавливать права для каждой программы, рвущейся на свободу. ZoneAlarm поддерживает проверку цифровой подписи, ведет подробный лог-файл событий и имеет средства для его анализа, с последующей выдачей текстовой и графической информации. Имеется возможность мгновенной автоматической или ручной блокировки доступа приложений к интернет, а также автоматическая проверка вложений электронной почты. В программе реализован настраиваемый контроль cookies, блокирующий передачу персональной информации о пользователе на Web-сайты. Функция блокировки рекламных баннеров и всплывающих окон позволяет избавиться от надоедливой рекламы, что чувствительно ускоряет скорость загрузки страниц в WWW. Вышла новая версия , мощного, но в то же время удобного и простого в освоении брандмауэра, способного решать проблемы безопасности вашего ПК при работе в локальной сети или Web, включая беспроводные сети. Программа имеют гибкие настройки правил. Кроме имеющихся 6 дефолтных (по 3 на каждую из зон Local/Internet) пользователь может настраивать уровни безопасности самостоятельно. Удобно реализован фильтр приложений (аксесс-лист), позволяющий устанавливать права для каждой программы, рвущейся на свободу. ZoneAlarm поддерживает проверку цифровой подписи, ведет подробный лог-файл событий и имеет средства для его анализа, с последующей выдачей текстовой и графической информации. Имеется возможность мгновенной автоматической или ручной блокировки доступа приложений к интернет, а также автоматическая проверка вложений электронной почты. В программе реализован настраиваемый контроль cookies, блокирующий передачу персональной информации о пользователе на Web-сайты. Функция блокировки рекламных баннеров и всплывающих окон позволяет избавиться от надоедливой рекламы, что чувствительно ускоряет скорость загрузки страниц в WWW.  Скачать ZoneAlarm Free v.10.1.056.000 можно по (44,8 МБ, Freeware, Windows All).

Вышла новая версия , мощного, но в то же время удобного и простого в освоении брандмауэра, способного решать проблемы безопасности вашего ПК при работе в локальной сети или Web, включая беспроводные сети. Программа имеют гибкие настройки правил. Кроме имеющихся 6 дефолтных (по 3 на каждую из зон Local/Internet) пользователь может настраивать уровни безопасности самостоятельно. Удобно реализован фильтр приложений (аксесс-лист), позволяющий устанавливать права для каждой программы, рвущейся на свободу. ZoneAlarm поддерживает проверку цифровой подписи, ведет подробный лог-файл событий и имеет средства для его анализа, с последующей выдачей текстовой и графической информации. Имеется возможность мгновенной автоматической или ручной блокировки доступа приложений к интернет, а также автоматическая проверка вложений электронной почты. В программе реализован настраиваемый контроль cookies, блокирующий передачу персональной информации о пользователе на Web-сайты. Функция блокировки рекламных баннеров и всплывающих окон позволяет избавиться от надоедливой рекламы, что чувствительно ускоряет скорость загрузки страниц в WWW. Вышла новая версия , мощного, но в то же время удобного и простого в освоении брандмауэра, способного решать проблемы безопасности вашего ПК при работе в локальной сети или Web, включая беспроводные сети. Программа имеют гибкие настройки правил. Кроме имеющихся 6 дефолтных (по 3 на каждую из зон Local/Internet) пользователь может настраивать уровни безопасности самостоятельно. Удобно реализован фильтр приложений (аксесс-лист), позволяющий устанавливать права для каждой программы, рвущейся на свободу. ZoneAlarm поддерживает проверку цифровой подписи, ведет подробный лог-файл событий и имеет средства для его анализа, с последующей выдачей текстовой и графической информации. Имеется возможность мгновенной автоматической или ручной блокировки доступа приложений к интернет, а также автоматическая проверка вложений электронной почты. В программе реализован настраиваемый контроль cookies, блокирующий передачу персональной информации о пользователе на Web-сайты. Функция блокировки рекламных баннеров и всплывающих окон позволяет избавиться от надоедливой рекламы, что чувствительно ускоряет скорость загрузки страниц в WWW.  Скачать ZoneAlarm Free v.10.1.056.000 можно по (44,8 МБ, Freeware, Windows All).

Вышла новая версия , мощного, но в то же время удобного и простого в освоении брандмауэра, способного решать проблемы безопасности вашего ПК при работе в локальной сети или Web, включая беспроводные сети. Программа имеют гибкие настройки правил. Кроме имеющихся 6 дефолтных (по 3 на каждую из зон Local/Internet) пользователь может настраивать уровни безопасности самостоятельно. Удобно реализован фильтр приложений (аксесс-лист), позволяющий устанавливать права для каждой программы, рвущейся на свободу. ZoneAlarm поддерживает проверку цифровой подписи, ведет подробный лог-файл событий и имеет средства для его анализа, с последующей выдачей текстовой и графической информации. Имеется возможность мгновенной автоматической или ручной блокировки доступа приложений к интернет, а также автоматическая проверка вложений электронной почты. В программе реализован настраиваемый контроль cookies, блокирующий передачу персональной информации о пользователе на Web-сайты. Функция блокировки рекламных баннеров и всплывающих окон позволяет избавиться от надоедливой рекламы, что чувствительно ускоряет скорость загрузки страниц в WWW. Вышла новая версия , мощного, но в то же время удобного и простого в освоении брандмауэра, способного решать проблемы безопасности вашего ПК при работе в локальной сети или Web, включая беспроводные сети. Программа имеют гибкие настройки правил. Кроме имеющихся 6 дефолтных (по 3 на каждую из зон Local/Internet) пользователь может настраивать уровни безопасности самостоятельно. Удобно реализован фильтр приложений (аксесс-лист), позволяющий устанавливать права для каждой программы, рвущейся на свободу. ZoneAlarm поддерживает проверку цифровой подписи, ведет подробный лог-файл событий и имеет средства для его анализа, с последующей выдачей текстовой и графической информации. Имеется возможность мгновенной автоматической или ручной блокировки доступа приложений к интернет, а также автоматическая проверка вложений электронной почты. В программе реализован настраиваемый контроль cookies, блокирующий передачу персональной информации о пользователе на Web-сайты. Функция блокировки рекламных баннеров и всплывающих окон позволяет избавиться от надоедливой рекламы, что чувствительно ускоряет скорость загрузки страниц в WWW.  Скачать ZoneAlarm Free v.10.1.056.000 можно по (44,8 МБ, Freeware, Windows All).

Вышла новая версия , мощного, но в то же время удобного и простого в освоении брандмауэра, способного решать проблемы безопасности вашего ПК при работе в локальной сети или Web, включая беспроводные сети. Программа имеют гибкие настройки правил. Кроме имеющихся 6 дефолтных (по 3 на каждую из зон Local/Internet) пользователь может настраивать уровни безопасности самостоятельно. Удобно реализован фильтр приложений (аксесс-лист), позволяющий устанавливать права для каждой программы, рвущейся на свободу. ZoneAlarm поддерживает проверку цифровой подписи, ведет подробный лог-файл событий и имеет средства для его анализа, с последующей выдачей текстовой и графической информации. Имеется возможность мгновенной автоматической или ручной блокировки доступа приложений к интернет, а также автоматическая проверка вложений электронной почты. В программе реализован настраиваемый контроль cookies, блокирующий передачу персональной информации о пользователе на Web-сайты. Функция блокировки рекламных баннеров и всплывающих окон позволяет избавиться от надоедливой рекламы, что чувствительно ускоряет скорость загрузки страниц в WWW. Вышла новая версия , мощного, но в то же время удобного и простого в освоении брандмауэра, способного решать проблемы безопасности вашего ПК при работе в локальной сети или Web, включая беспроводные сети. Программа имеют гибкие настройки правил. Кроме имеющихся 6 дефолтных (по 3 на каждую из зон Local/Internet) пользователь может настраивать уровни безопасности самостоятельно. Удобно реализован фильтр приложений (аксесс-лист), позволяющий устанавливать права для каждой программы, рвущейся на свободу. ZoneAlarm поддерживает проверку цифровой подписи, ведет подробный лог-файл событий и имеет средства для его анализа, с последующей выдачей текстовой и графической информации. Имеется возможность мгновенной автоматической или ручной блокировки доступа приложений к интернет, а также автоматическая проверка вложений электронной почты. В программе реализован настраиваемый контроль cookies, блокирующий передачу персональной информации о пользователе на Web-сайты. Функция блокировки рекламных баннеров и всплывающих окон позволяет избавиться от надоедливой рекламы, что чувствительно ускоряет скорость загрузки страниц в WWW.  Скачать ZoneAlarm Free v.10.1.056.000 можно по (44,8 МБ, Freeware, Windows All).

Вышла новая версия , мощного, но в то же время удобного и простого в освоении брандмауэра, способного решать проблемы безопасности вашего ПК при работе в локальной сети или Web, включая беспроводные сети. Программа имеют гибкие настройки правил. Кроме имеющихся 6 дефолтных (по 3 на каждую из зон Local/Internet) пользователь может настраивать уровни безопасности самостоятельно. Удобно реализован фильтр приложений (аксесс-лист), позволяющий устанавливать права для каждой программы, рвущейся на свободу. ZoneAlarm поддерживает проверку цифровой подписи, ведет подробный лог-файл событий и имеет средства для его анализа, с последующей выдачей текстовой и графической информации. Имеется возможность мгновенной автоматической или ручной блокировки доступа приложений к интернет, а также автоматическая проверка вложений электронной почты. В программе реализован настраиваемый контроль cookies, блокирующий передачу персональной информации о пользователе на Web-сайты. Функция блокировки рекламных баннеров и всплывающих окон позволяет избавиться от надоедливой рекламы, что чувствительно ускоряет скорость загрузки страниц в WWW. Вышла новая версия , мощного, но в то же время удобного и простого в освоении брандмауэра, способного решать проблемы безопасности вашего ПК при работе в локальной сети или Web, включая беспроводные сети. Программа имеют гибкие настройки правил. Кроме имеющихся 6 дефолтных (по 3 на каждую из зон Local/Internet) пользователь может настраивать уровни безопасности самостоятельно. Удобно реализован фильтр приложений (аксесс-лист), позволяющий устанавливать права для каждой программы, рвущейся на свободу. ZoneAlarm поддерживает проверку цифровой подписи, ведет подробный лог-файл событий и имеет средства для его анализа, с последующей выдачей текстовой и графической информации. Имеется возможность мгновенной автоматической или ручной блокировки доступа приложений к интернет, а также автоматическая проверка вложений электронной почты. В программе реализован настраиваемый контроль cookies, блокирующий передачу персональной информации о пользователе на Web-сайты. Функция блокировки рекламных баннеров и всплывающих окон позволяет избавиться от надоедливой рекламы, что чувствительно ускоряет скорость загрузки страниц в WWW.  Скачать ZoneAlarm Free v.10.1.056.000 можно по (44,8 МБ, Freeware, Windows All).

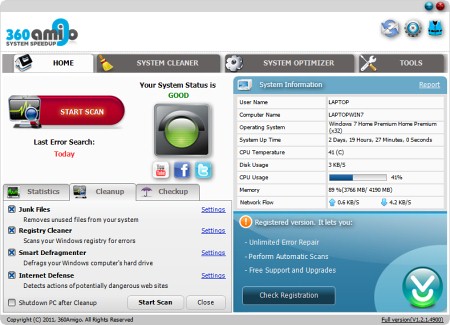

- бесплатная утилита, которая включает в свой состав модуль очистки, модуль оптимизации, а также набор инструментов для тонкой диагностики работы операционных систем Windows. Программа в силу своей простоты может использоваться как новичками, так и опытными пользователями. В 360Amigo System Speedup входит Registry Cleaner, Junk Files Cleaner и др. Имеется Pro-версия, за использование которой необходимо заплатить, но которая обладает большими возможностями по управлению операционной системой. - бесплатная утилита, которая включает в свой состав модуль очистки, модуль оптимизации, а также набор инструментов для тонкой диагностики работы операционных систем Windows. Программа в силу своей простоты может использоваться как новичками, так и опытными пользователями. В 360Amigo System Speedup входит Registry Cleaner, Junk Files Cleaner и др. Имеется Pro-версия, за использование которой необходимо заплатить, но которая обладает большими возможностями по управлению операционной системой.  В новой версии улучшены Smart Defrag, Registry Cleaner, Privacy Cleaner, Uninstaller, а также обновлены локализации. Подробности читать . Скачивать 360Amigo System Speedup v.1.2.1.7600 по следующим адресам (Windows All):

- бесплатная утилита, которая включает в свой состав модуль очистки, модуль оптимизации, а также набор инструментов для тонкой диагностики работы операционных систем Windows. Программа в силу своей простоты может использоваться как новичками, так и опытными пользователями. В 360Amigo System Speedup входит Registry Cleaner, Junk Files Cleaner и др. Имеется Pro-версия, за использование которой необходимо заплатить, но которая обладает большими возможностями по управлению операционной системой. - бесплатная утилита, которая включает в свой состав модуль очистки, модуль оптимизации, а также набор инструментов для тонкой диагностики работы операционных систем Windows. Программа в силу своей простоты может использоваться как новичками, так и опытными пользователями. В 360Amigo System Speedup входит Registry Cleaner, Junk Files Cleaner и др. Имеется Pro-версия, за использование которой необходимо заплатить, но которая обладает большими возможностями по управлению операционной системой.  В новой версии улучшены Smart Defrag, Registry Cleaner, Privacy Cleaner, Uninstaller, а также обновлены локализации. Подробности читать . Скачивать 360Amigo System Speedup v.1.2.1.7600 по следующим адресам (Windows All):

- бесплатная утилита, которая включает в свой состав модуль очистки, модуль оптимизации, а также набор инструментов для тонкой диагностики работы операционных систем Windows. Программа в силу своей простоты может использоваться как новичками, так и опытными пользователями. В 360Amigo System Speedup входит Registry Cleaner, Junk Files Cleaner и др. Имеется Pro-версия, за использование которой необходимо заплатить, но которая обладает большими возможностями по управлению операционной системой. - бесплатная утилита, которая включает в свой состав модуль очистки, модуль оптимизации, а также набор инструментов для тонкой диагностики работы операционных систем Windows. Программа в силу своей простоты может использоваться как новичками, так и опытными пользователями. В 360Amigo System Speedup входит Registry Cleaner, Junk Files Cleaner и др. Имеется Pro-версия, за использование которой необходимо заплатить, но которая обладает большими возможностями по управлению операционной системой.  В новой версии улучшены Smart Defrag, Registry Cleaner, Privacy Cleaner, Uninstaller, а также обновлены локализации. Подробности читать . Скачивать 360Amigo System Speedup v.1.2.1.7600 по следующим адресам (Windows All):

- бесплатная утилита, которая включает в свой состав модуль очистки, модуль оптимизации, а также набор инструментов для тонкой диагностики работы операционных систем Windows. Программа в силу своей простоты может использоваться как новичками, так и опытными пользователями. В 360Amigo System Speedup входит Registry Cleaner, Junk Files Cleaner и др. Имеется Pro-версия, за использование которой необходимо заплатить, но которая обладает большими возможностями по управлению операционной системой. - бесплатная утилита, которая включает в свой состав модуль очистки, модуль оптимизации, а также набор инструментов для тонкой диагностики работы операционных систем Windows. Программа в силу своей простоты может использоваться как новичками, так и опытными пользователями. В 360Amigo System Speedup входит Registry Cleaner, Junk Files Cleaner и др. Имеется Pro-версия, за использование которой необходимо заплатить, но которая обладает большими возможностями по управлению операционной системой.  В новой версии улучшены Smart Defrag, Registry Cleaner, Privacy Cleaner, Uninstaller, а также обновлены локализации. Подробности читать . Скачивать 360Amigo System Speedup v.1.2.1.7600 по следующим адресам (Windows All):

- бесплатная утилита, которая включает в свой состав модуль очистки, модуль оптимизации, а также набор инструментов для тонкой диагностики работы операционных систем Windows. Программа в силу своей простоты может использоваться как новичками, так и опытными пользователями. В 360Amigo System Speedup входит Registry Cleaner, Junk Files Cleaner и др. Имеется Pro-версия, за использование которой необходимо заплатить, но которая обладает большими возможностями по управлению операционной системой. - бесплатная утилита, которая включает в свой состав модуль очистки, модуль оптимизации, а также набор инструментов для тонкой диагностики работы операционных систем Windows. Программа в силу своей простоты может использоваться как новичками, так и опытными пользователями. В 360Amigo System Speedup входит Registry Cleaner, Junk Files Cleaner и др. Имеется Pro-версия, за использование которой необходимо заплатить, но которая обладает большими возможностями по управлению операционной системой.  В новой версии улучшены Smart Defrag, Registry Cleaner, Privacy Cleaner, Uninstaller, а также обновлены локализации. Подробности читать . Скачивать 360Amigo System Speedup v.1.2.1.7600 по следующим адресам (Windows All):

- бесплатная утилита, которая включает в свой состав модуль очистки, модуль оптимизации, а также набор инструментов для тонкой диагностики работы операционных систем Windows. Программа в силу своей простоты может использоваться как новичками, так и опытными пользователями. В 360Amigo System Speedup входит Registry Cleaner, Junk Files Cleaner и др. Имеется Pro-версия, за использование которой необходимо заплатить, но которая обладает большими возможностями по управлению операционной системой. - бесплатная утилита, которая включает в свой состав модуль очистки, модуль оптимизации, а также набор инструментов для тонкой диагностики работы операционных систем Windows. Программа в силу своей простоты может использоваться как новичками, так и опытными пользователями. В 360Amigo System Speedup входит Registry Cleaner, Junk Files Cleaner и др. Имеется Pro-версия, за использование которой необходимо заплатить, но которая обладает большими возможностями по управлению операционной системой.  В новой версии улучшены Smart Defrag, Registry Cleaner, Privacy Cleaner, Uninstaller, а также обновлены локализации. Подробности читать . Скачивать 360Amigo System Speedup v.1.2.1.7600 по следующим адресам (Windows All):

- бесплатная утилита, которая включает в свой состав модуль очистки, модуль оптимизации, а также набор инструментов для тонкой диагностики работы операционных систем Windows. Программа в силу своей простоты может использоваться как новичками, так и опытными пользователями. В 360Amigo System Speedup входит Registry Cleaner, Junk Files Cleaner и др. Имеется Pro-версия, за использование которой необходимо заплатить, но которая обладает большими возможностями по управлению операционной системой. - бесплатная утилита, которая включает в свой состав модуль очистки, модуль оптимизации, а также набор инструментов для тонкой диагностики работы операционных систем Windows. Программа в силу своей простоты может использоваться как новичками, так и опытными пользователями. В 360Amigo System Speedup входит Registry Cleaner, Junk Files Cleaner и др. Имеется Pro-версия, за использование которой необходимо заплатить, но которая обладает большими возможностями по управлению операционной системой.  В новой версии улучшены Smart Defrag, Registry Cleaner, Privacy Cleaner, Uninstaller, а также обновлены локализации. Подробности читать . Скачивать 360Amigo System Speedup v.1.2.1.7600 по следующим адресам (Windows All):

- бесплатная утилита, которая включает в свой состав модуль очистки, модуль оптимизации, а также набор инструментов для тонкой диагностики работы операционных систем Windows. Программа в силу своей простоты может использоваться как новичками, так и опытными пользователями. В 360Amigo System Speedup входит Registry Cleaner, Junk Files Cleaner и др. Имеется Pro-версия, за использование которой необходимо заплатить, но которая обладает большими возможностями по управлению операционной системой. - бесплатная утилита, которая включает в свой состав модуль очистки, модуль оптимизации, а также набор инструментов для тонкой диагностики работы операционных систем Windows. Программа в силу своей простоты может использоваться как новичками, так и опытными пользователями. В 360Amigo System Speedup входит Registry Cleaner, Junk Files Cleaner и др. Имеется Pro-версия, за использование которой необходимо заплатить, но которая обладает большими возможностями по управлению операционной системой.  В новой версии улучшены Smart Defrag, Registry Cleaner, Privacy Cleaner, Uninstaller, а также обновлены локализации. Подробности читать . Скачивать 360Amigo System Speedup v.1.2.1.7600 по следующим адресам (Windows All):

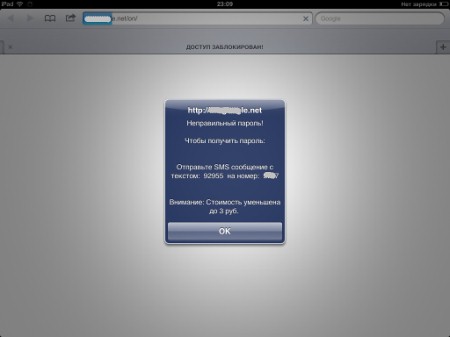

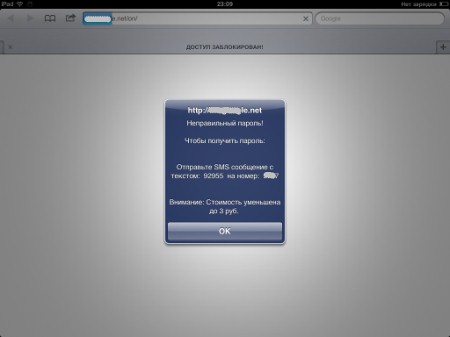

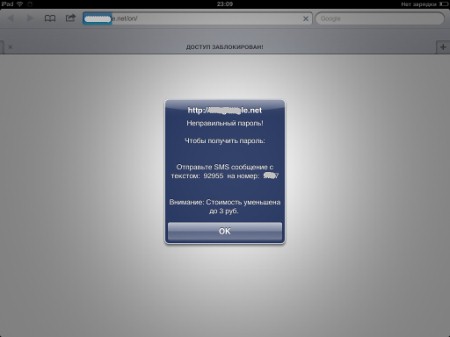

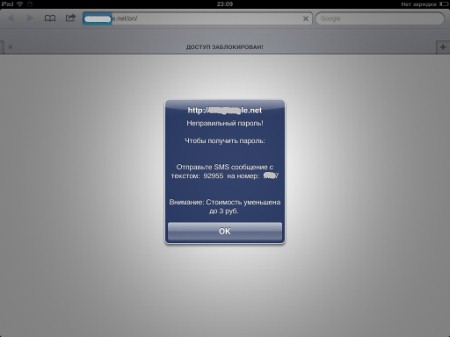

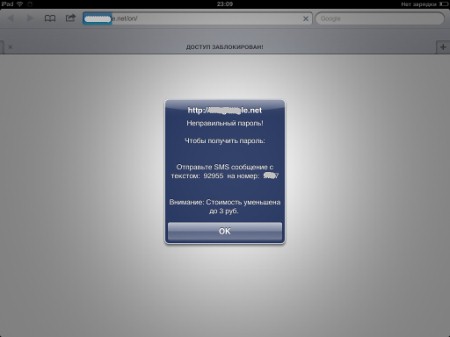

Эксперты «» продолжают исследование новой вредоносной программы Duqu, имеющей общие черты с печально известным «промышленным» червем Stuxnet. Хотя реальную цель создателей новой киберугрозы еще только предстоит выяснить, уже сейчас эксперты сходятся во мнении, что Duqu является универсальным инструментом для проведения целевой атаки на ограниченное число объектов, причем в каждом случае он может быть модифицирован в зависимости от задачи. На первом этапе исследования специалисты «Лаборатории Касперского» выявили несколько особенностей Duqu. Во-первых, в каждой модификации вредоносной программы использовался видоизмененный драйвер, необходимый для заражения системы. В одном из случаев он задействовал поддельную цифровую подпись, в других — не был подписан. Во-вторых, стала очевидной высокая вероятность наличия и других элементов Duqu, которые пока не найдены. Все это позволило сделать вывод о том, что возможности данной вредоносной программы могут быть изменены в зависимости от того, какая именно цель является объектом атаки. Малое количество заражений (всего одно на момент публикации первой части исследования «Лаборатории Касперского») серьезно отличает Duqu от Stuxnet, с которым у нового зловреда есть явные сходства. За время, прошедшее с момента обнаружения вредоносной программы, с помощью облачной системы безопасности Kaspersky Security Network удалось выявить новые случаи заражения. Одно из них было зафиксировано у пользователя в Судане, еще три — в Иране. В каждом из случаев использовалась уникальная модификация драйвера, необходимого для заражения системы. Более того, на компьютере пользователя из Ирана, были также зафиксированы две попытки сетевых атак через уязвимость, которая ранее использовалась и Stuxnet, и вредоносной программой Kido. Инциденты произошли 4 и 16 октября, и в обоих случаях атака проводилась с одного IP-адреса, формально принадлежащего американскому интернет-провайдеру. Если одиночную атаку можно было бы «списать» на обычную активность Kido, по-прежнему широко распространенного в Сети вируса, то факт ее повторения говорит о том, что речь идет именно о таргетированной атаке на объект в Иране. Возможно, в ходе атаки были задействованы и другие уязвимости в программном обеспечении. Эксперты «» продолжают исследование новой вредоносной программы Duqu, имеющей общие черты с печально известным «промышленным» червем Stuxnet. Хотя реальную цель создателей новой киберугрозы еще только предстоит выяснить, уже сейчас эксперты сходятся во мнении, что Duqu является универсальным инструментом для проведения целевой атаки на ограниченное число объектов, причем в каждом случае он может быть модифицирован в зависимости от задачи. На первом этапе исследования специалисты «Лаборатории Касперского» выявили несколько особенностей Duqu. Во-первых, в каждой модификации вредоносной программы использовался видоизмененный драйвер, необходимый для заражения системы. В одном из случаев он задействовал поддельную цифровую подпись, в других — не был подписан. Во-вторых, стала очевидной высокая вероятность наличия и других элементов Duqu, которые пока не найдены. Все это позволило сделать вывод о том, что возможности данной вредоносной программы могут быть изменены в зависимости от того, какая именно цель является объектом атаки. Малое количество заражений (всего одно на момент публикации первой части исследования «Лаборатории Касперского») серьезно отличает Duqu от Stuxnet, с которым у нового зловреда есть явные сходства. За время, прошедшее с момента обнаружения вредоносной программы, с помощью облачной системы безопасности Kaspersky Security Network удалось выявить новые случаи заражения. Одно из них было зафиксировано у пользователя в Судане, еще три — в Иране. В каждом из случаев использовалась уникальная модификация драйвера, необходимого для заражения системы. Более того, на компьютере пользователя из Ирана, были также зафиксированы две попытки сетевых атак через уязвимость, которая ранее использовалась и Stuxnet, и вредоносной программой Kido. Инциденты произошли 4 и 16 октября, и в обоих случаях атака проводилась с одного IP-адреса, формально принадлежащего американскому интернет-провайдеру. Если одиночную атаку можно было бы «списать» на обычную активность Kido, по-прежнему широко распространенного в Сети вируса, то факт ее повторения говорит о том, что речь идет именно о таргетированной атаке на объект в Иране. Возможно, в ходе атаки были задействованы и другие уязвимости в программном обеспечении.  Эксперты «» продолжают исследование новой вредоносной программы Duqu, имеющей общие черты с печально известным «промышленным» червем Stuxnet. Хотя реальную цель создателей новой киберугрозы еще только предстоит выяснить, уже сейчас эксперты сходятся во мнении, что Duqu является универсальным инструментом для проведения целевой атаки на ограниченное число объектов, причем в каждом случае он может быть модифицирован в зависимости от задачи. На первом этапе исследования специалисты «Лаборатории Касперского» выявили несколько особенностей Duqu. Во-первых, в каждой модификации вредоносной программы использовался видоизмененный драйвер, необходимый для заражения системы. В одном из случаев он задействовал поддельную цифровую подпись, в других — не был подписан. Во-вторых, стала очевидной высокая вероятность наличия и других элементов Duqu, которые пока не найдены. Все это позволило сделать вывод о том, что возможности данной вредоносной программы могут быть изменены в зависимости от того, какая именно цель является объектом атаки. Малое количество заражений (всего одно на момент публикации первой части исследования «Лаборатории Касперского») серьезно отличает Duqu от Stuxnet, с которым у нового зловреда есть явные сходства. За время, прошедшее с момента обнаружения вредоносной программы, с помощью облачной системы безопасности Kaspersky Security Network удалось выявить новые случаи заражения. Одно из них было зафиксировано у пользователя в Судане, еще три — в Иране. В каждом из случаев использовалась уникальная модификация драйвера, необходимого для заражения системы. Более того, на компьютере пользователя из Ирана, были также зафиксированы две попытки сетевых атак через уязвимость, которая ранее использовалась и Stuxnet, и вредоносной программой Kido. Инциденты произошли 4 и 16 октября, и в обоих случаях атака проводилась с одного IP-адреса, формально принадлежащего американскому интернет-провайдеру. Если одиночную атаку можно было бы «списать» на обычную активность Kido, по-прежнему широко распространенного в Сети вируса, то факт ее повторения говорит о том, что речь идет именно о таргетированной атаке на объект в Иране. Возможно, в ходе атаки были задействованы и другие уязвимости в программном обеспечении. Эксперты «» продолжают исследование новой вредоносной программы Duqu, имеющей общие черты с печально известным «промышленным» червем Stuxnet. Хотя реальную цель создателей новой киберугрозы еще только предстоит выяснить, уже сейчас эксперты сходятся во мнении, что Duqu является универсальным инструментом для проведения целевой атаки на ограниченное число объектов, причем в каждом случае он может быть модифицирован в зависимости от задачи. На первом этапе исследования специалисты «Лаборатории Касперского» выявили несколько особенностей Duqu. Во-первых, в каждой модификации вредоносной программы использовался видоизмененный драйвер, необходимый для заражения системы. В одном из случаев он задействовал поддельную цифровую подпись, в других — не был подписан. Во-вторых, стала очевидной высокая вероятность наличия и других элементов Duqu, которые пока не найдены. Все это позволило сделать вывод о том, что возможности данной вредоносной программы могут быть изменены в зависимости от того, какая именно цель является объектом атаки. Малое количество заражений (всего одно на момент публикации первой части исследования «Лаборатории Касперского») серьезно отличает Duqu от Stuxnet, с которым у нового зловреда есть явные сходства. За время, прошедшее с момента обнаружения вредоносной программы, с помощью облачной системы безопасности Kaspersky Security Network удалось выявить новые случаи заражения. Одно из них было зафиксировано у пользователя в Судане, еще три — в Иране. В каждом из случаев использовалась уникальная модификация драйвера, необходимого для заражения системы. Более того, на компьютере пользователя из Ирана, были также зафиксированы две попытки сетевых атак через уязвимость, которая ранее использовалась и Stuxnet, и вредоносной программой Kido. Инциденты произошли 4 и 16 октября, и в обоих случаях атака проводилась с одного IP-адреса, формально принадлежащего американскому интернет-провайдеру. Если одиночную атаку можно было бы «списать» на обычную активность Kido, по-прежнему широко распространенного в Сети вируса, то факт ее повторения говорит о том, что речь идет именно о таргетированной атаке на объект в Иране. Возможно, в ходе атаки были задействованы и другие уязвимости в программном обеспечении.  Эксперты «» продолжают исследование новой вредоносной программы Duqu, имеющей общие черты с печально известным «промышленным» червем Stuxnet. Хотя реальную цель создателей новой киберугрозы еще только предстоит выяснить, уже сейчас эксперты сходятся во мнении, что Duqu является универсальным инструментом для проведения целевой атаки на ограниченное число объектов, причем в каждом случае он может быть модифицирован в зависимости от задачи. На первом этапе исследования специалисты «Лаборатории Касперского» выявили несколько особенностей Duqu. Во-первых, в каждой модификации вредоносной программы использовался видоизмененный драйвер, необходимый для заражения системы. В одном из случаев он задействовал поддельную цифровую подпись, в других — не был подписан. Во-вторых, стала очевидной высокая вероятность наличия и других элементов Duqu, которые пока не найдены. Все это позволило сделать вывод о том, что возможности данной вредоносной программы могут быть изменены в зависимости от того, какая именно цель является объектом атаки. Малое количество заражений (всего одно на момент публикации первой части исследования «Лаборатории Касперского») серьезно отличает Duqu от Stuxnet, с которым у нового зловреда есть явные сходства. За время, прошедшее с момента обнаружения вредоносной программы, с помощью облачной системы безопасности Kaspersky Security Network удалось выявить новые случаи заражения. Одно из них было зафиксировано у пользователя в Судане, еще три — в Иране. В каждом из случаев использовалась уникальная модификация драйвера, необходимого для заражения системы. Более того, на компьютере пользователя из Ирана, были также зафиксированы две попытки сетевых атак через уязвимость, которая ранее использовалась и Stuxnet, и вредоносной программой Kido. Инциденты произошли 4 и 16 октября, и в обоих случаях атака проводилась с одного IP-адреса, формально принадлежащего американскому интернет-провайдеру. Если одиночную атаку можно было бы «списать» на обычную активность Kido, по-прежнему широко распространенного в Сети вируса, то факт ее повторения говорит о том, что речь идет именно о таргетированной атаке на объект в Иране. Возможно, в ходе атаки были задействованы и другие уязвимости в программном обеспечении. Эксперты «» продолжают исследование новой вредоносной программы Duqu, имеющей общие черты с печально известным «промышленным» червем Stuxnet. Хотя реальную цель создателей новой киберугрозы еще только предстоит выяснить, уже сейчас эксперты сходятся во мнении, что Duqu является универсальным инструментом для проведения целевой атаки на ограниченное число объектов, причем в каждом случае он может быть модифицирован в зависимости от задачи. На первом этапе исследования специалисты «Лаборатории Касперского» выявили несколько особенностей Duqu. Во-первых, в каждой модификации вредоносной программы использовался видоизмененный драйвер, необходимый для заражения системы. В одном из случаев он задействовал поддельную цифровую подпись, в других — не был подписан. Во-вторых, стала очевидной высокая вероятность наличия и других элементов Duqu, которые пока не найдены. Все это позволило сделать вывод о том, что возможности данной вредоносной программы могут быть изменены в зависимости от того, какая именно цель является объектом атаки. Малое количество заражений (всего одно на момент публикации первой части исследования «Лаборатории Касперского») серьезно отличает Duqu от Stuxnet, с которым у нового зловреда есть явные сходства. За время, прошедшее с момента обнаружения вредоносной программы, с помощью облачной системы безопасности Kaspersky Security Network удалось выявить новые случаи заражения. Одно из них было зафиксировано у пользователя в Судане, еще три — в Иране. В каждом из случаев использовалась уникальная модификация драйвера, необходимого для заражения системы. Более того, на компьютере пользователя из Ирана, были также зафиксированы две попытки сетевых атак через уязвимость, которая ранее использовалась и Stuxnet, и вредоносной программой Kido. Инциденты произошли 4 и 16 октября, и в обоих случаях атака проводилась с одного IP-адреса, формально принадлежащего американскому интернет-провайдеру. Если одиночную атаку можно было бы «списать» на обычную активность Kido, по-прежнему широко распространенного в Сети вируса, то факт ее повторения говорит о том, что речь идет именно о таргетированной атаке на объект в Иране. Возможно, в ходе атаки были задействованы и другие уязвимости в программном обеспечении.  Эксперты «» продолжают исследование новой вредоносной программы Duqu, имеющей общие черты с печально известным «промышленным» червем Stuxnet. Хотя реальную цель создателей новой киберугрозы еще только предстоит выяснить, уже сейчас эксперты сходятся во мнении, что Duqu является универсальным инструментом для проведения целевой атаки на ограниченное число объектов, причем в каждом случае он может быть модифицирован в зависимости от задачи. На первом этапе исследования специалисты «Лаборатории Касперского» выявили несколько особенностей Duqu. Во-первых, в каждой модификации вредоносной программы использовался видоизмененный драйвер, необходимый для заражения системы. В одном из случаев он задействовал поддельную цифровую подпись, в других — не был подписан. Во-вторых, стала очевидной высокая вероятность наличия и других элементов Duqu, которые пока не найдены. Все это позволило сделать вывод о том, что возможности данной вредоносной программы могут быть изменены в зависимости от того, какая именно цель является объектом атаки. Малое количество заражений (всего одно на момент публикации первой части исследования «Лаборатории Касперского») серьезно отличает Duqu от Stuxnet, с которым у нового зловреда есть явные сходства. За время, прошедшее с момента обнаружения вредоносной программы, с помощью облачной системы безопасности Kaspersky Security Network удалось выявить новые случаи заражения. Одно из них было зафиксировано у пользователя в Судане, еще три — в Иране. В каждом из случаев использовалась уникальная модификация драйвера, необходимого для заражения системы. Более того, на компьютере пользователя из Ирана, были также зафиксированы две попытки сетевых атак через уязвимость, которая ранее использовалась и Stuxnet, и вредоносной программой Kido. Инциденты произошли 4 и 16 октября, и в обоих случаях атака проводилась с одного IP-адреса, формально принадлежащего американскому интернет-провайдеру. Если одиночную атаку можно было бы «списать» на обычную активность Kido, по-прежнему широко распространенного в Сети вируса, то факт ее повторения говорит о том, что речь идет именно о таргетированной атаке на объект в Иране. Возможно, в ходе атаки были задействованы и другие уязвимости в программном обеспечении. Эксперты «» продолжают исследование новой вредоносной программы Duqu, имеющей общие черты с печально известным «промышленным» червем Stuxnet. Хотя реальную цель создателей новой киберугрозы еще только предстоит выяснить, уже сейчас эксперты сходятся во мнении, что Duqu является универсальным инструментом для проведения целевой атаки на ограниченное число объектов, причем в каждом случае он может быть модифицирован в зависимости от задачи. На первом этапе исследования специалисты «Лаборатории Касперского» выявили несколько особенностей Duqu. Во-первых, в каждой модификации вредоносной программы использовался видоизмененный драйвер, необходимый для заражения системы. В одном из случаев он задействовал поддельную цифровую подпись, в других — не был подписан. Во-вторых, стала очевидной высокая вероятность наличия и других элементов Duqu, которые пока не найдены. Все это позволило сделать вывод о том, что возможности данной вредоносной программы могут быть изменены в зависимости от того, какая именно цель является объектом атаки. Малое количество заражений (всего одно на момент публикации первой части исследования «Лаборатории Касперского») серьезно отличает Duqu от Stuxnet, с которым у нового зловреда есть явные сходства. За время, прошедшее с момента обнаружения вредоносной программы, с помощью облачной системы безопасности Kaspersky Security Network удалось выявить новые случаи заражения. Одно из них было зафиксировано у пользователя в Судане, еще три — в Иране. В каждом из случаев использовалась уникальная модификация драйвера, необходимого для заражения системы. Более того, на компьютере пользователя из Ирана, были также зафиксированы две попытки сетевых атак через уязвимость, которая ранее использовалась и Stuxnet, и вредоносной программой Kido. Инциденты произошли 4 и 16 октября, и в обоих случаях атака проводилась с одного IP-адреса, формально принадлежащего американскому интернет-провайдеру. Если одиночную атаку можно было бы «списать» на обычную активность Kido, по-прежнему широко распространенного в Сети вируса, то факт ее повторения говорит о том, что речь идет именно о таргетированной атаке на объект в Иране. Возможно, в ходе атаки были задействованы и другие уязвимости в программном обеспечении.  Эксперты «» продолжают исследование новой вредоносной программы Duqu, имеющей общие черты с печально известным «промышленным» червем Stuxnet. Хотя реальную цель создателей новой киберугрозы еще только предстоит выяснить, уже сейчас эксперты сходятся во мнении, что Duqu является универсальным инструментом для проведения целевой атаки на ограниченное число объектов, причем в каждом случае он может быть модифицирован в зависимости от задачи. На первом этапе исследования специалисты «Лаборатории Касперского» выявили несколько особенностей Duqu. Во-первых, в каждой модификации вредоносной программы использовался видоизмененный драйвер, необходимый для заражения системы. В одном из случаев он задействовал поддельную цифровую подпись, в других — не был подписан. Во-вторых, стала очевидной высокая вероятность наличия и других элементов Duqu, которые пока не найдены. Все это позволило сделать вывод о том, что возможности данной вредоносной программы могут быть изменены в зависимости от того, какая именно цель является объектом атаки. Малое количество заражений (всего одно на момент публикации первой части исследования «Лаборатории Касперского») серьезно отличает Duqu от Stuxnet, с которым у нового зловреда есть явные сходства. За время, прошедшее с момента обнаружения вредоносной программы, с помощью облачной системы безопасности Kaspersky Security Network удалось выявить новые случаи заражения. Одно из них было зафиксировано у пользователя в Судане, еще три — в Иране. В каждом из случаев использовалась уникальная модификация драйвера, необходимого для заражения системы. Более того, на компьютере пользователя из Ирана, были также зафиксированы две попытки сетевых атак через уязвимость, которая ранее использовалась и Stuxnet, и вредоносной программой Kido. Инциденты произошли 4 и 16 октября, и в обоих случаях атака проводилась с одного IP-адреса, формально принадлежащего американскому интернет-провайдеру. Если одиночную атаку можно было бы «списать» на обычную активность Kido, по-прежнему широко распространенного в Сети вируса, то факт ее повторения говорит о том, что речь идет именно о таргетированной атаке на объект в Иране. Возможно, в ходе атаки были задействованы и другие уязвимости в программном обеспечении. Эксперты «» продолжают исследование новой вредоносной программы Duqu, имеющей общие черты с печально известным «промышленным» червем Stuxnet. Хотя реальную цель создателей новой киберугрозы еще только предстоит выяснить, уже сейчас эксперты сходятся во мнении, что Duqu является универсальным инструментом для проведения целевой атаки на ограниченное число объектов, причем в каждом случае он может быть модифицирован в зависимости от задачи. На первом этапе исследования специалисты «Лаборатории Касперского» выявили несколько особенностей Duqu. Во-первых, в каждой модификации вредоносной программы использовался видоизмененный драйвер, необходимый для заражения системы. В одном из случаев он задействовал поддельную цифровую подпись, в других — не был подписан. Во-вторых, стала очевидной высокая вероятность наличия и других элементов Duqu, которые пока не найдены. Все это позволило сделать вывод о том, что возможности данной вредоносной программы могут быть изменены в зависимости от того, какая именно цель является объектом атаки. Малое количество заражений (всего одно на момент публикации первой части исследования «Лаборатории Касперского») серьезно отличает Duqu от Stuxnet, с которым у нового зловреда есть явные сходства. За время, прошедшее с момента обнаружения вредоносной программы, с помощью облачной системы безопасности Kaspersky Security Network удалось выявить новые случаи заражения. Одно из них было зафиксировано у пользователя в Судане, еще три — в Иране. В каждом из случаев использовалась уникальная модификация драйвера, необходимого для заражения системы. Более того, на компьютере пользователя из Ирана, были также зафиксированы две попытки сетевых атак через уязвимость, которая ранее использовалась и Stuxnet, и вредоносной программой Kido. Инциденты произошли 4 и 16 октября, и в обоих случаях атака проводилась с одного IP-адреса, формально принадлежащего американскому интернет-провайдеру. Если одиночную атаку можно было бы «списать» на обычную активность Kido, по-прежнему широко распространенного в Сети вируса, то факт ее повторения говорит о том, что речь идет именно о таргетированной атаке на объект в Иране. Возможно, в ходе атаки были задействованы и другие уязвимости в программном обеспечении.  Эксперты «» продолжают исследование новой вредоносной программы Duqu, имеющей общие черты с печально известным «промышленным» червем Stuxnet. Хотя реальную цель создателей новой киберугрозы еще только предстоит выяснить, уже сейчас эксперты сходятся во мнении, что Duqu является универсальным инструментом для проведения целевой атаки на ограниченное число объектов, причем в каждом случае он может быть модифицирован в зависимости от задачи. На первом этапе исследования специалисты «Лаборатории Касперского» выявили несколько особенностей Duqu. Во-первых, в каждой модификации вредоносной программы использовался видоизмененный драйвер, необходимый для заражения системы. В одном из случаев он задействовал поддельную цифровую подпись, в других — не был подписан. Во-вторых, стала очевидной высокая вероятность наличия и других элементов Duqu, которые пока не найдены. Все это позволило сделать вывод о том, что возможности данной вредоносной программы могут быть изменены в зависимости от того, какая именно цель является объектом атаки. Малое количество заражений (всего одно на момент публикации первой части исследования «Лаборатории Касперского») серьезно отличает Duqu от Stuxnet, с которым у нового зловреда есть явные сходства. За время, прошедшее с момента обнаружения вредоносной программы, с помощью облачной системы безопасности Kaspersky Security Network удалось выявить новые случаи заражения. Одно из них было зафиксировано у пользователя в Судане, еще три — в Иране. В каждом из случаев использовалась уникальная модификация драйвера, необходимого для заражения системы. Более того, на компьютере пользователя из Ирана, были также зафиксированы две попытки сетевых атак через уязвимость, которая ранее использовалась и Stuxnet, и вредоносной программой Kido. Инциденты произошли 4 и 16 октября, и в обоих случаях атака проводилась с одного IP-адреса, формально принадлежащего американскому интернет-провайдеру. Если одиночную атаку можно было бы «списать» на обычную активность Kido, по-прежнему широко распространенного в Сети вируса, то факт ее повторения говорит о том, что речь идет именно о таргетированной атаке на объект в Иране. Возможно, в ходе атаки были задействованы и другие уязвимости в программном обеспечении. Эксперты «» продолжают исследование новой вредоносной программы Duqu, имеющей общие черты с печально известным «промышленным» червем Stuxnet. Хотя реальную цель создателей новой киберугрозы еще только предстоит выяснить, уже сейчас эксперты сходятся во мнении, что Duqu является универсальным инструментом для проведения целевой атаки на ограниченное число объектов, причем в каждом случае он может быть модифицирован в зависимости от задачи. На первом этапе исследования специалисты «Лаборатории Касперского» выявили несколько особенностей Duqu. Во-первых, в каждой модификации вредоносной программы использовался видоизмененный драйвер, необходимый для заражения системы. В одном из случаев он задействовал поддельную цифровую подпись, в других — не был подписан. Во-вторых, стала очевидной высокая вероятность наличия и других элементов Duqu, которые пока не найдены. Все это позволило сделать вывод о том, что возможности данной вредоносной программы могут быть изменены в зависимости от того, какая именно цель является объектом атаки. Малое количество заражений (всего одно на момент публикации первой части исследования «Лаборатории Касперского») серьезно отличает Duqu от Stuxnet, с которым у нового зловреда есть явные сходства. За время, прошедшее с момента обнаружения вредоносной программы, с помощью облачной системы безопасности Kaspersky Security Network удалось выявить новые случаи заражения. Одно из них было зафиксировано у пользователя в Судане, еще три — в Иране. В каждом из случаев использовалась уникальная модификация драйвера, необходимого для заражения системы. Более того, на компьютере пользователя из Ирана, были также зафиксированы две попытки сетевых атак через уязвимость, которая ранее использовалась и Stuxnet, и вредоносной программой Kido. Инциденты произошли 4 и 16 октября, и в обоих случаях атака проводилась с одного IP-адреса, формально принадлежащего американскому интернет-провайдеру. Если одиночную атаку можно было бы «списать» на обычную активность Kido, по-прежнему широко распространенного в Сети вируса, то факт ее повторения говорит о том, что речь идет именно о таргетированной атаке на объект в Иране. Возможно, в ходе атаки были задействованы и другие уязвимости в программном обеспечении.  Эксперты «» продолжают исследование новой вредоносной программы Duqu, имеющей общие черты с печально известным «промышленным» червем Stuxnet. Хотя реальную цель создателей новой киберугрозы еще только предстоит выяснить, уже сейчас эксперты сходятся во мнении, что Duqu является универсальным инструментом для проведения целевой атаки на ограниченное число объектов, причем в каждом случае он может быть модифицирован в зависимости от задачи. На первом этапе исследования специалисты «Лаборатории Касперского» выявили несколько особенностей Duqu. Во-первых, в каждой модификации вредоносной программы использовался видоизмененный драйвер, необходимый для заражения системы. В одном из случаев он задействовал поддельную цифровую подпись, в других — не был подписан. Во-вторых, стала очевидной высокая вероятность наличия и других элементов Duqu, которые пока не найдены. Все это позволило сделать вывод о том, что возможности данной вредоносной программы могут быть изменены в зависимости от того, какая именно цель является объектом атаки. Малое количество заражений (всего одно на момент публикации первой части исследования «Лаборатории Касперского») серьезно отличает Duqu от Stuxnet, с которым у нового зловреда есть явные сходства. За время, прошедшее с момента обнаружения вредоносной программы, с помощью облачной системы безопасности Kaspersky Security Network удалось выявить новые случаи заражения. Одно из них было зафиксировано у пользователя в Судане, еще три — в Иране. В каждом из случаев использовалась уникальная модификация драйвера, необходимого для заражения системы. Более того, на компьютере пользователя из Ирана, были также зафиксированы две попытки сетевых атак через уязвимость, которая ранее использовалась и Stuxnet, и вредоносной программой Kido. Инциденты произошли 4 и 16 октября, и в обоих случаях атака проводилась с одного IP-адреса, формально принадлежащего американскому интернет-провайдеру. Если одиночную атаку можно было бы «списать» на обычную активность Kido, по-прежнему широко распространенного в Сети вируса, то факт ее повторения говорит о том, что речь идет именно о таргетированной атаке на объект в Иране. Возможно, в ходе атаки были задействованы и другие уязвимости в программном обеспечении. Эксперты «» продолжают исследование новой вредоносной программы Duqu, имеющей общие черты с печально известным «промышленным» червем Stuxnet. Хотя реальную цель создателей новой киберугрозы еще только предстоит выяснить, уже сейчас эксперты сходятся во мнении, что Duqu является универсальным инструментом для проведения целевой атаки на ограниченное число объектов, причем в каждом случае он может быть модифицирован в зависимости от задачи. На первом этапе исследования специалисты «Лаборатории Касперского» выявили несколько особенностей Duqu. Во-первых, в каждой модификации вредоносной программы использовался видоизмененный драйвер, необходимый для заражения системы. В одном из случаев он задействовал поддельную цифровую подпись, в других — не был подписан. Во-вторых, стала очевидной высокая вероятность наличия и других элементов Duqu, которые пока не найдены. Все это позволило сделать вывод о том, что возможности данной вредоносной программы могут быть изменены в зависимости от того, какая именно цель является объектом атаки. Малое количество заражений (всего одно на момент публикации первой части исследования «Лаборатории Касперского») серьезно отличает Duqu от Stuxnet, с которым у нового зловреда есть явные сходства. За время, прошедшее с момента обнаружения вредоносной программы, с помощью облачной системы безопасности Kaspersky Security Network удалось выявить новые случаи заражения. Одно из них было зафиксировано у пользователя в Судане, еще три — в Иране. В каждом из случаев использовалась уникальная модификация драйвера, необходимого для заражения системы. Более того, на компьютере пользователя из Ирана, были также зафиксированы две попытки сетевых атак через уязвимость, которая ранее использовалась и Stuxnet, и вредоносной программой Kido. Инциденты произошли 4 и 16 октября, и в обоих случаях атака проводилась с одного IP-адреса, формально принадлежащего американскому интернет-провайдеру. Если одиночную атаку можно было бы «списать» на обычную активность Kido, по-прежнему широко распространенного в Сети вируса, то факт ее повторения говорит о том, что речь идет именно о таргетированной атаке на объект в Иране. Возможно, в ходе атаки были задействованы и другие уязвимости в программном обеспечении.  Специалисты компании «» зафиксировали ряд обращений владельцев планшетных устройств iPad, обеспокоенных появлением окон, блокирующих нормальную работу браузера Safari и других браузеров при посещении некоторых веб-сайтов. Причиной появления этих окон является встроенный злоумышленниками вредоносные сценарии на языке JavaScript. Компания «Доктор Веб» ранее уже сообщала об аналогичной угрозе для мобильных устройств, работающих под управлением ОС Android. В случае с устройствами на базе iOS речь также идет о встроенном в веб-страницы сценарии на языке JavaScript, демонстрирующем при открытии сайтов всплывающее окно с требованием отправить на указанный номер платное СМС-сообщение для доступа к данному интернет-ресурсу. Нажатие кнопок «ОК» или «Отмена» не приводит к закрытию окна, а перезапуск браузера влечет за собой его повторное открытие, поскольку, в частности, Safari автоматически восстанавливает последнюю завершенную сессию. Специалисты компании «» зафиксировали ряд обращений владельцев планшетных устройств iPad, обеспокоенных появлением окон, блокирующих нормальную работу браузера Safari и других браузеров при посещении некоторых веб-сайтов. Причиной появления этих окон является встроенный злоумышленниками вредоносные сценарии на языке JavaScript. Компания «Доктор Веб» ранее уже сообщала об аналогичной угрозе для мобильных устройств, работающих под управлением ОС Android. В случае с устройствами на базе iOS речь также идет о встроенном в веб-страницы сценарии на языке JavaScript, демонстрирующем при открытии сайтов всплывающее окно с требованием отправить на указанный номер платное СМС-сообщение для доступа к данному интернет-ресурсу. Нажатие кнопок «ОК» или «Отмена» не приводит к закрытию окна, а перезапуск браузера влечет за собой его повторное открытие, поскольку, в частности, Safari автоматически восстанавливает последнюю завершенную сессию.  Как и в случае с ОС Android, способ противодействия данной угрозе довольно прост: пользователям устройств на базе iOS достаточно открыть системный апплет «Настройки», перейти на вкладку Safari, выбрать пункт «Удалить файлы cookie и данные», после чего нажать во всплывающем окне кнопку «Очистить». В том же списке следует воспользоваться пунктом «Очистить историю», для того чтобы запретить Safari возобновлять ранее прерванную сессию. Кроме того, можно открыть новую вкладку Safari из любого другого приложения (например, воспользовавшись пунктом меню «Перейти на сайт производителя» или открыв сайт iTunes), после чего закрыть в Safari все остальные вкладки, включая страницу с вредоносным скриптом. Сложности могут возникнуть с другими браузерами для iOS, доступ к настройкам которых открывается из окна самого браузера, а не из системного апплета «Настройки». Если в подобных программах отсутствует возможность очистки кеша и журнала извне самого приложения, пользователю могут потребоваться более серьезные меры для устранения описанной проблемы, вплоть до переустановки браузера. За точными инструкциями необходимо обратиться к документации соответствующего ПО. Следует отметить, что вредоносные сценарии не проверяют user-agent клиента, и потому аналогичное окно открывается в любых браузерах с поддержкой JavaScript, работающих под управлением любой операционной системы.