|

Общие новости | Подборка за 5 июля 2011 г. 00:00:00

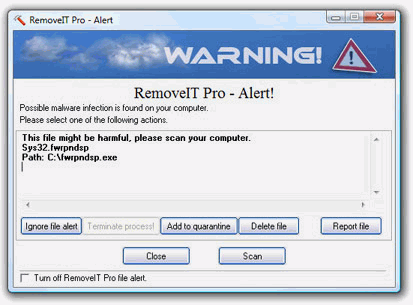

Обновилась небольшая бесплатная утилита , которая по заверениям разработчиков способна удалять даже вирусы, неподвластные другим популярным антивирусам. Программа также предоставляет своим пользователям отчеты обо всех активных процессах на ПК (с указанием полного пути) и список всех модулей и файлов, исполняемых при загрузке Windows.

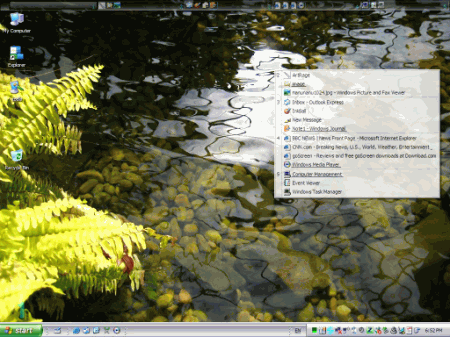

В версии v4 SE обновлен движок программы и внутренние базы. Подробности можно прочитать . Загружать RemoveIT Pro v4 SE (2011.07.04) (4,3 МБ, Freeware, Windows XP/Vista/Seven).  Обновилась , небольшая утилита для создания и работы с виртуальными экранами в операционных системах Windows. Программа позволяет создать множество рабочих экранов и с легкостью переключаться между ними по мере надобности. Интерфейс и управление интуитивно понятны и удобны. goScreen имеет русский интерфейс. Обновилась , небольшая утилита для создания и работы с виртуальными экранами в операционных системах Windows. Программа позволяет создать множество рабочих экранов и с легкостью переключаться между ними по мере надобности. Интерфейс и управление интуитивно понятны и удобны. goScreen имеет русский интерфейс.  В версии 8.0 представлен Launchpad, модуля для запуска приложений. Подробности можно прочитать . Получить goScreen v.8.0.0.17 можно (872 КБ, Shareware, Windows All).

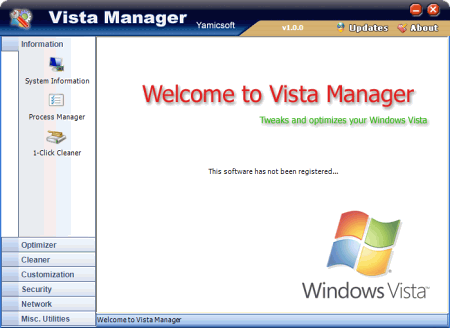

Обновилась утилита , которая поможет вам оптимизировать, очистить и настроить операционную систему Windows Vista под свои нужды и потребности. В состав сборника входит более двадцати различных утилит, предоставляющих доступ к сотням обычных и скрытых параметров для настройки быстродействия, безопасности системы, очистки реестра, улучшения работы по сети, управлением автозагрузкой и т.д.

В новой версии обновлено несколько внутренних модулей. Подробности читать . Получить Vista Manager v.4.1.2 по следующим адресам (Shareware):

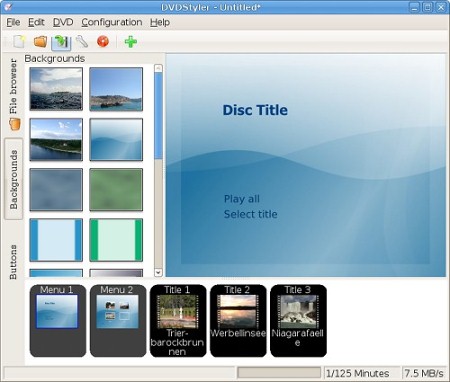

Программа - бесплатное приложение для работы с содержимым DVD-дисков. При помощи данной программы вы сможете установить фоновую картинку, создать NTSC/PAL-меню, разместить любые надписи, изображения, кнопки, объекты и т.д. на экране меню, разделить фильм на отдельные части (главы) и создать на них ссылки. Поддерживается прямое перетаскивание MPEG-файлов в проект. Ключевые возможности: Программа - бесплатное приложение для работы с содержимым DVD-дисков. При помощи данной программы вы сможете установить фоновую картинку, создать NTSC/PAL-меню, разместить любые надписи, изображения, кнопки, объекты и т.д. на экране меню, разделить фильм на отдельные части (главы) и создать на них ссылки. Поддерживается прямое перетаскивание MPEG-файлов в проект. Ключевые возможности:

В новой версии добавлено много новых кнопок и фоновых рисунков, расширены возможности по навигации в меню, добавлены новые опции и улучшена работа с диалогами, добавлена поддержка затенения и фильтров ffmpeg, исправлены ошибки и т.д. Подробности читать . Скачать DVDStyler v.1.8.4 можно (9,5 МБ, Freeware, Windows All). находятся версии для других систем.

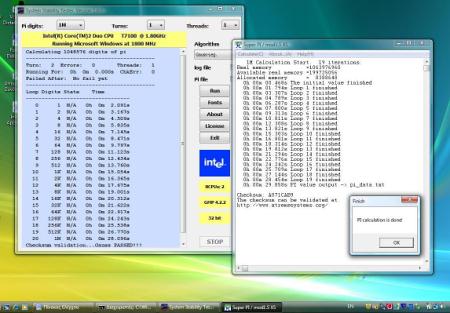

- бесплатная утилита для операционных систем Windows и Linux, при помощи которой вы сможете определить стабильность и быстродействие работы системы, посредством вычисления значений числа Пи с точностью до миллионных знаков.

Загрузить System Stability Tester v.1.2.0 можно по (размер варьируется, Freeware, Windows All/Linux/etc…).

Компания представила следующую превью-версию платформы браузера Internet Explorer 10 (Internet Explorer 10 Platform Preview 2, IE10 PP2). IE10 PP2, доступный для скачивания уже сегодня, еще раз подтверждает обязательства Microsoft по поддержке HTML5 и предлагает повышенную производительность и новые возможности в области безопасности. В Internet Explorer 10 PP2 добавлены новые возможности для создания красивых интерактивных приложений, отличающихся высокой скоростью работы и безопасностью:

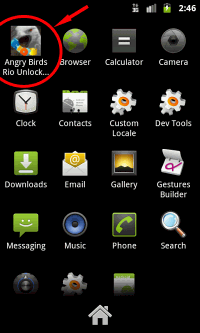

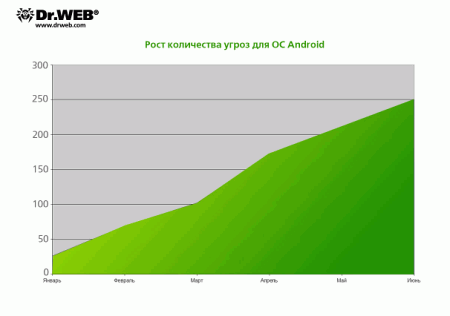

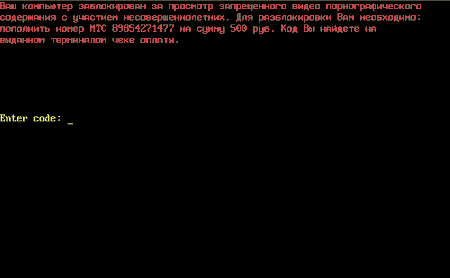

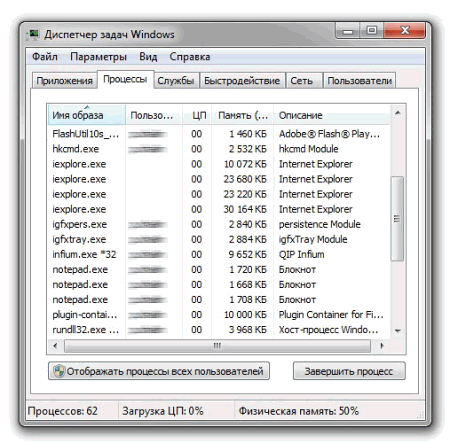

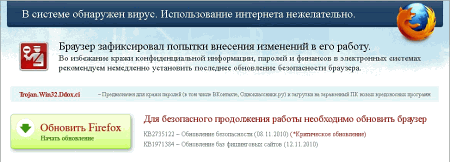

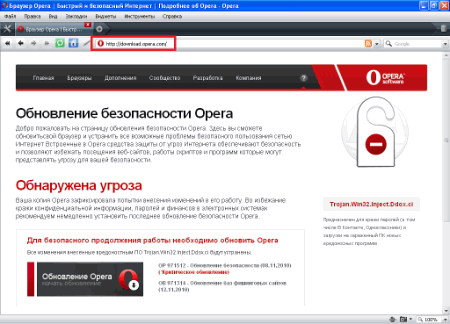

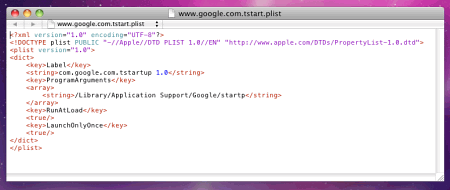

Компания «» сообщает, что было выявлено более 40 вредоносных программ для операционной системы Android (для iOS — только одна), что свидетельствует о неуклонном росте популярности этой платформы среди вирусописателей. По сравнению с началом года наблюдается десятикратный рост угроз для нее. Не остались в стороне и вирусописатели, ориентирующиеся как на персональные компьютеры под управлением Microsoft Windows, так и на «макинтоши». Даже несмотря на то, что мобильная платформа Android базируется на ядре Linux и обладает весьма надежным механизмом обеспечения безопасности, с каждым днем для нее появляется все больше и больше вредоносных программ. Одна из очевидных причин этого — чрезвычайно широкое распространение данной ОС. Мобильные устройства стали лакомым куском для разработчиков вредоносных программ, ведь с их помощью можно тайком от пользователя рассылать SMS и осуществлять звонки на платные номера, организовывать рекламные рассылки по списку абонентов адресной книги и загружать на смартфон различный контент. Иными словами, этот рынок открывает злоумышленникам короткий путь к быстрому обогащению. Еще одна возможная причина роста количества угроз для Android — открытость исходных кодов этой операционной системы, благодаря чему любые обнаруженные в ней уязвимости быстро становятся достоянием широкой общественности. Дополнительную опасность создает и то обстоятельство, что, например, пользователи устройств на базе Android могут загружать приложения с различных площадок, что значительно повышает вероятность заражения. Владельцы iPhone, iPad и iPod — только из App Store. Из всех вредоносных программ для ОС Android, появившихся на свет за истекший месяц, больше всего шума наделал троянец Android.Plankton. Впервые эта угроза была выявлена в Лаборатории компьютерных исследований Университета Северной Каролины (Department of Computer Science, NC State University). Одной из отличительных особенностей Android.Plankton является вероятная массовость его распространения: троянец был встроен в приложение Angry Birds Rio Unlock, открывающее доступ к скрытым уровням популярной игры Angry Birds. Только с официального сайта Android Market инфицированная программа была загружена более 150 000 раз, а на альтернативных ресурсах, таких как широко известный сборник приложений для Android androidzoom.com, число скачиваний достигало 250 000. Компания «» сообщает, что было выявлено более 40 вредоносных программ для операционной системы Android (для iOS — только одна), что свидетельствует о неуклонном росте популярности этой платформы среди вирусописателей. По сравнению с началом года наблюдается десятикратный рост угроз для нее. Не остались в стороне и вирусописатели, ориентирующиеся как на персональные компьютеры под управлением Microsoft Windows, так и на «макинтоши». Даже несмотря на то, что мобильная платформа Android базируется на ядре Linux и обладает весьма надежным механизмом обеспечения безопасности, с каждым днем для нее появляется все больше и больше вредоносных программ. Одна из очевидных причин этого — чрезвычайно широкое распространение данной ОС. Мобильные устройства стали лакомым куском для разработчиков вредоносных программ, ведь с их помощью можно тайком от пользователя рассылать SMS и осуществлять звонки на платные номера, организовывать рекламные рассылки по списку абонентов адресной книги и загружать на смартфон различный контент. Иными словами, этот рынок открывает злоумышленникам короткий путь к быстрому обогащению. Еще одна возможная причина роста количества угроз для Android — открытость исходных кодов этой операционной системы, благодаря чему любые обнаруженные в ней уязвимости быстро становятся достоянием широкой общественности. Дополнительную опасность создает и то обстоятельство, что, например, пользователи устройств на базе Android могут загружать приложения с различных площадок, что значительно повышает вероятность заражения. Владельцы iPhone, iPad и iPod — только из App Store. Из всех вредоносных программ для ОС Android, появившихся на свет за истекший месяц, больше всего шума наделал троянец Android.Plankton. Впервые эта угроза была выявлена в Лаборатории компьютерных исследований Университета Северной Каролины (Department of Computer Science, NC State University). Одной из отличительных особенностей Android.Plankton является вероятная массовость его распространения: троянец был встроен в приложение Angry Birds Rio Unlock, открывающее доступ к скрытым уровням популярной игры Angry Birds. Только с официального сайта Android Market инфицированная программа была загружена более 150 000 раз, а на альтернативных ресурсах, таких как широко известный сборник приложений для Android androidzoom.com, число скачиваний достигало 250 000. Опасность данного вредоносного приложения заключается в том, что троянец не только собирает и отправляет злоумышленникам информацию о зараженном устройстве (включая ID оборудования, версию SDK, сведения о привилегиях файла), но и позволяет выполнять различные команды, получаемые от удаленного центра. Буквально за несколько дней до этого, 6 июня 2011 года была выявлена еще одна угроза для Android, получившая наименование Android.Gongfu. В ходе исследований выяснилось, что Android.Gongfu использует те же уязвимости, что и широко распространенный Android.DreamExploid, однако демонстрирует принципиально иной механизм действия. После запуска вредоносная программа повышает собственные права до привилегий root, а вслед за этим загружает другое приложение, которое добавляется в инфицированную систему в качестве фонового сервиса. По завершении загрузки ОС этот сервис запускается автоматически без участия пользователя и собирает идентификационную информацию о зараженном устройстве, включая версию операционной системы, модель телефона, наименование мобильного оператора, номер IMEI и телефонный номер пользователя. Далее эти сведения передаются злоумышленникам на удаленный сервер. Фактически, данная вредоносная программа обладает функциями бэкдора, способного обрабатывать получаемые от удаленного сервера команды.  17 июня 2011 года были задетектированы четыре новые модификаций SMS-сендера Android.Wukong (4–7), похищающего средства со счетов пользователей ОС Android путем отправки платных СМС-сообщений. Вредоносная программа попадает на мобильное устройство в случае загрузки его владельцем одного из инфицированных приложений (они распространяются с нескольких китайских сайтов, в том числе с одного из крупнейших сборников ПО www.nduoa.com) и запускается в качестве фонового процесса. Затем троянец получает с удаленного сервера номер платного сервиса, на который с интервалом в 50 минут начинает отправлять SMS-сообщения, начинающиеся со строки «YZHC». Помимо этого, вредоносная программа старается скрыть следы своей деятельности, удаляя из памяти смартфона отосланные ею сообщения и входящие SMS с информацией о приеме платежа оператором. Анализ выявленных угроз показывает, что большинство вредоносных программ для Android встроено в легитимные приложения, распространяемые через популярные сайты, — сборники ПО и игр. Для реализации атак используются не только уязвимости операционной системы, но и невнимательность самих пользователей, назначающих устанавливаемому приложению слишком высокие привилегии. Динамика роста угроз для мобильной операционной системы Android с начала текущего года показана на предложенном ниже графике. Налицо практически десятикратное увеличение в течение полугода, и можно предположить, что число вредоносных программ для этой платформы будет увеличиваться и в дальнейшем.  Тренд сезона — запись в MBR Наиболее «модная» тенденция нынешнего июня — это появление большого количества различных вредоносных программ, использующих для реализации атак на зараженную систему модификацию загрузочной записи. Ярчайшим представителем данного «племени» вредоносного ПО является троянец Trojan.MBRlock — вымогатель, изменяющий главную загрузочную запись (Master Boot Record), делая невозможным запуск ОС Windows. На сегодняшний обнаружено порядка 40 модификаций этого троянца.  После запуска Trojan.MBRlock вносит изменения в Master Boot Record, однако оригинальная загрузочная запись и таблицы разделов обычно сохраняются. При каждом последующем включении питания компьютера троянец блокирует загрузку операционной системы, считывает из соседних секторов жесткого диска в память основной код и демонстрирует на экране требование пополнить счет мобильного телефона одного из российских сотовых операторов. Следует отметить, что, как и в случае с первыми «винлоками», спустя несколько дней после своего первого появления на компьютере пользователя Trojan.MBRlock, как правило, самостоятельно деактивируется и перестает препятствовать загрузке Windows. А вот другая вредоносная программа, Win32.Rmnet, также модифицирующая загрузочную запись (благодаря чему она получает возможность запуститься раньше установленного на компьютере антивируса), несет значительно большую опасность для пользователя: она крадет пароли от популярных ftp-клиентов, таких как Ghisler, WS FTP, CuteFTP, FlashFXP, FileZilla, Bullet Proof FTP. Эта информация впоследствии может быть использована злоумышленниками для реализации сетевых атак или для размещения на удаленных серверах различных вредоносных объектов. При помощи указанных сведений вирусописатели как минимум смогут получить доступ к хранящимся на пользовательских сайтах папкам и файлам, удалить или изменять их. Кроме того, вредоносные модули Trojan.Rmnet могут осуществлять мониторинг сетевого трафика и реализовывать функционал бэкдора.  Trojan.Rmnet проникает на компьютер посредством зараженных флеш-накопителей или при запуске инфицированных исполняемых файлов. Иными словами, распространяется как типичный вирус, поскольку обладает способностью к саморепликации — копированию самого себя без участия пользователя. Троянец инфицирует файлы с расширениями .exe, .dll, .scr, .html, .htm, а в некоторых случаях — .doc и .xls, при этом программа способна создавать на съемных накопителях файл autorun.inf. Непосредственно после своего запуска троянец модифицирует главную загрузочную запись, регистрирует системную службу Microsoft Windows Service (она может играть в операционной системе роль руткита), пытается удалить сервис RapportMgmtService и встраивает в систему несколько вредоносных модулей, отображающихся в Диспетчере задач Windows в виде четырех строк с заголовком iexplore.exe. В последних числах июня появилась новая угроза, получившая название Trojan.Mayachok.2. Симптомы заражения этой троянской программой весьма характерны: какой бы браузер ни был установлен на компьютере пользователя (Internet Explorer, Firefox, Opera или Google Chrome), при попытке подключения к Интернету появляется баннер, демонстрирующий ложное сообщение о заражении компьютера троянцем Trojan.Win32.Ddox.ci и связанной с этим необходимостью обновить браузер.  При этом в адресной строке браузера демонстрируется реальный URL запрашиваемого сайта, в то время как в самом окне программы отображается измененная троянцем веб-страница. В случае если пользователь соглашается с предложением установить обновления, ему будет предложено отправить платное SMS-сообщение на указанный злоумышленниками номер.  В ходе анализа угрозы выяснилось, что для реализации своих вредоносных функций Trojan.Mayachok.2 модифицирует не Master Boot Record, не загрузочный сектор, и даже не ntldr, а часть Volume Boot Record (VBR) — записи, которой передается управление после MBR. Данная троянская программа использует весьма оригинальный алгоритм заражения, неспецифичный для других угроз. Проникая на компьютер жертвы, Trojan.Mayachok.2 получает серийный номер системного тома и на его основе создает в реестре путь, по которому определяет зараженность системы. В первую очередь троянец пытается повысить собственные права, в Windows Vista и Windows 7 он решает эту задачу постоянным перезапуском самого себя с запросом на повышение привилегий. Затем Trojan.Mayachok.2 размещает на диске свой драйвер-загрузчик (причем он имеет отдельные варианты загрузчика для 32-разрядной и 64-разрядной версий Windows) и заражает VBR, но только в том случае, если активный раздел отформатирован в стандарте NTFS. В процессе запуска Windows вредоносная программа автоматически загружается в оперативную память. Поскольку вредоносный объект находится в оперативной памяти компьютера, переустановка браузеров, использование служебной программы «Восстановление системы» и даже запуск Windows в режиме защиты от сбоев не приносят желаемого эффекта. Из всего сказанного выше можно сделать вывод: вирусописатели стали гораздо активнее использовать в своих творениях принцип модификации загрузочной записи, что, с одной стороны, несколько усложняет борьбу с подобными угрозами, а с другой — делает ее более интересной. «Черный ход» в Mac OS X Среди всех угроз для операционной системы Mac OS X (а их все еще немного) значительное большинство составляют ложные антивирусы наподобие широко известного MacDefender, а также различные троянские программы, такие как, например, Mac.DnsChange. Тем неожиданнее стала новость об обнаружении нового бэкдора для использующих Intel-совместимую архитектуру компьютеров производства компании Apple. Данная вредоносная программа получила наименование BackDoor.Olyx.  BackDoor.Olyx стал вторым известным бэкдором для Mac OS X— первый назывался BackDoor.DarkHole. Эта программа имеет версию как для Mac OS X, так и для Windows. Запускаясь в операционной системе, она позволяет злоумышленникам открывать на зараженной машине веб-страницы в используемом по умолчанию браузере, перезагружать компьютер и удаленно выполнять различные операции с файловыми объектами. Теперь в вирусной базе Dr.Web к BackDoor.DarkHole присоединился BackDoor.Olyx. Данный бэкдор дает злоумышленникам возможность управлять компьютером без ведома его владельца: принимать с удаленного сервера команды создания, переноса, переименования, удаления различных файловых объектов, а также некоторые другие директивы, выполняемые через оболочку /bin/bash. |

|

Поиск по сайту |

|

Filebox.ru каталог архив программного обеспечения для Windows, работает с 2003 года. |